Дипломная работа: Обеспечение защиты информации в локальных вычислительных сетях

Дипломная работа: Обеспечение защиты информации в локальных вычислительных сетях

| Наименование оргтехники | Количество | Цена за ед. руб. | Сумма руб. |

| Обеспечение антивирусными программами | 1 | 1200 | 1 200 |

|

Плановый ремонт рабочей станции (за 1 месяц) |

4 | 250 | 1 000 |

| Сопровождение кабельных линий связи | 3500 м | 2 | 7 000 |

|

Сопровождение сети (за 1 месяц) рабочей станции |

36 | 120 | 4 320 |

|

Сопровождение сети (за 1 месяц) сервера |

2 | 450 | 900 |

| ИТОГО: | 14 420 |

Таким образом общие затраты (Змаш) на плановый ремонт и обслуживание ЛВС и ее компонентов и программного обеспечения общей стоимостью: Змаш = 14 420 (рублей)

Расходы на оплату труда специалистов

Сумма затрат определяется как произведение временных затрат (t1+t2+t3+t4+t5+t6) и среднечасовой оплаты труда разработчика (ЗПсрч).

Затраты труда на подготовку описания задачи (t1) точной оценке не поддаются, так как это связано с творческим характером работы.

Принимаем t1 = 10 час

Все остальные виды затрат труда можно выразить через условное число клиентов сети.

Рассчитаем t2 - затраты труда на исследование и решение задачи.

t2 = Укс * Куз / Ккл * К

где:

Куз – коэффициент увеличения затрат труда, вследствие недостаточно точного описания задачи, последующих уточнений и дополнений

(Куз = 1,2...1,5; принимаем Куз ср = 1,35)

К – коэффициент, учитывающий квалификацию разработчика в зависимости от стажа работы:

| до 2-х лет | 0,8 |

| от 2-х до 3-х лет | 1,0 |

| от 3-х до 5-и лет | 1,1...1,2 |

| от 5-х до 7-и лет | 1,3...1,4 |

| свыше 7 лет | 1,5...1,6 |

Ккл - среднее количество клиентов сети, подлежащих настройке в один час (принимаем среднее значение клинетов Ккл = 5).

Укс = У * Ксл * (1 + Ккор)

где:

Укс – условное число клиентов сети,

У – предполагаемое число клиентов сети (принимаем У = 11),

Ксл – коэффициент сложности сетевой архитектуры

(Ксл=1,25-2,0; принимаем Ксл ср = 1,6),

Ккор – коэффициент коррекции сетевой архитектуры в ходе разработки

(Ккор = 0,05-1,0; принимаем Ккор ср = 0,5).

Укс = 10 * 1,6 * (1 + 0,5) = 24

Затраты труда на исследование решения задачи (t2):

t2 = Укс * Куз * К / Ккл

t2 = 24 * 1,35 * 1,2 / 5 = 7,776 (час)

Рассчитаем t3 - затраты труда на исследование сетевой архитектуры:

t3 = Укс * К / (3…5)

t3 = 24 * 1,2 / 4 = 7,2 (час)

Рассчитаем t4 - затраты труда на настройку сети – вычисления аналогичны предыдущим: принимаем t4 = 7,2 (час).

Рассчитаем t5 - затраты труда на отладку:

t5 = Укс * К / (1…3)

t5 = 24 * 1,2 / 2 = 14,4 (час)

Затраты на подготовку документации (t6):

t6 = t61 + t62, где:

t61 - затраты труда на подготовку документации в рукописи,

t62 – затраты на оформление документации.

t61 = Укс * К / 14 = 24 * 1,2 / 14 ≈ 2,057 (час)

t62 = 0.75 * t61 = 0.75 * 2,057 ≈ 1,543 (час)

итак:

t6 = 2,057 + 1,543 = 3,6 (час)

Таблица 3.2. Расчет временных и материальных затрат на установку, настройку и обслуживание сети

| Виды затрат | Временные затраты, часы |

Сумма затрат, рубли |

| Затраты труда на подготовку и описание задачи (t1) | 10 | 506,00 |

| Затраты труда на исследование и решение задачи (t2) | 7,776 | 393,47 |

| Затраты труда на исследование сетевой архитектуры (t3) | 7,2 | 364,32 |

| Затраты труда на настройку (t4) | 7,2 | 364,32 |

| Затраты труда на отладку (t5) | 14,4 | 728,64 |

| Затраты на подготовку документации (t6) | 3,6 | 182,16 |

| ИТОГО (Зпр): | 50,176 | 2 538,91 |

Определение среднечасовой оплаты труда разработчика

ЗПсрч = ОК / ( Др * Дпр )

где:

ОК – оклад разработчика (8 500 руб.),

Др – среднемесячное число рабочих дней (21 день),

Дпр – продолжительность рабочего дня (8 час).

ЗПсрч = 8500 / 21 * 8 ≈ 50,60 (руб/час)

Общие затраты определяются как сумма общих затрат (Змаш) на приобретение недостающего для организации локальной информационной сети оборудования и программного обеспечения и затрат (Зпр) на установку, настройку и обслуживание сети.

Зобщ = Змаш + Зпр

Зобщ = 14 420 + 2 538,91 ≈ 16 959 (руб)

Таким образом из расчетов видно, что затраты для обслуживания ЛВС и ее компонентов ЗАО завода ЛИТ относительно небольшие. Вместе с тем положительный эффект от поддержания вычислительной системы в состоянии готовности предотвратить попытки хищения, модификации, либо подмены информации, значительный.

Заключение

В ближайшее время прогресс в области развития средств вычислительной техники, программного обеспечения и сетевых технологий даст толчок к развитию средств обеспечения безопасности, что потребует во многом пересмотреть существующую научную парадигму информационной безопасности. Основными положениями нового взгляда на безопасность должны являться:

· исследование и анализ причин нарушения безопасности компьютерных систем;

· разработка эффективных моделей безопасности, адекватных современной степени развития программных и аппаратных средств, а также возможностям злоумышленников и разрушающих программных средств;

· создание методов и средств корректного внедрения моделей безопасности в существующие вычислительные системы, с возможностью гибкого управления, безопасностью в зависимости от выдвигаемых требований, допустимого риска и расхода ресурсов;

· необходимость разработки средств анализа безопасности компьютерных систем с помощью осуществления тестовых воздействий (атак).

В условиях современной суверенизации государств и субъектов Российской Федерации, продолжающихся военных конфликтов, попыток территориальных, экономических и др. притязаний государств друг к другу, растущей угрозы терроризма в отношении отдельных граждан и государственных структур особенно остро встали проблемы надежной защиты информации в особые периоды управления важными государственными объектами, включая вычислительные системы. Это требует дальнейшего развития теории и практики обеспечения информационной безопасности в локальных сетях предприятий, повышения надежности применения современных систем обработки конфиденциальной информации в условиях обострения информационной войны (борьбы).

Широкая информатизация обществ, внедрение компьютерной технологии в сферу управления объектами государственного значения, стремительный рост темпов научно-технического прогресса наряду с положительными достижениями в информационных технологиях, создают реальные предпосылки для утечки конфиденциальной информации.

В дипломной работе, основной целью которой являлось разработка общих рекомендаций по защите информации в локальной сети отдела АСУ ЗАО завода ЛИТ и разработка пакета руководящих документов по обеспечению безопасности информации, получены следующие результаты:

1. Рассмотрены основные пути защиты от несанкционированного доступа к информации циркулирующей в системах обработки данных.

2. Произведена классификация способов и средств защиты информации.

3. Детально осуществлен анализ методов защиты информации в локальных вычислительных сетях.

4. Рассмотрены основные направления защиты информации в ЛВС.

5. Разработаны концепция безопасности локальных вычислительных сетей ЗАО завода ЛИТ и вопросы обеспечения безопасности при групповой обработке данных в службах и подразделениях завода.

6. Осуществлена выработка политики безопасности ЗАО завода ЛИТ.

7. Рассмотрен порядок управления доступом к информации в локальной сети с способы повышения безопасности и защиты данных в ЛВС.

В перспективе рассматривается возможность разработки общих рекомендаций по защите информации локальных сетей для подобных организаций, заводов, учреждений, и создание типовой инструкции по обеспечению безопасности информации в системах обработки данных.

Список литературы

1. Сбиба В.Ю, Курбатов В.А. Руководство по защите от внутренних угроз информационной безопасности. – СПб: Питер, 2008.

2. Костров, Д.В. Информационная безопасность в рекомендациях, требованиях, стандартах. 2008.

3. Доля А.В. Внутренние угрозы ИБ в телекоммуникациях. 2007.

4. Федеральный закон Российской Федерации «Об информации, информационных технологиях и о защите информации» от 27.07.2006 №149-ФЗ.

5. Биячуев, Т.А. Безопасность корпоративных сетей. – СПб: ГУ ИТМО, 2004.

6. С.Вихорев, Р.Кобцев Как определить источники угроз. – Открытые системы. 2002.

7. Федеральный закон «Об информации, информатизации и защите информации».

8. Президент Российской Федерации. Указ от 3 апреля 1995 г. № 334 «О мерах по соблюдению законности в области разработки, производства, реализации и эксплуатации шифровальных средств, а также предоставления услуг в области шифрования информации».

9. В.Гайкович, А.Першин, Безопасность электронных банковских систем. - Москва, «Единая Европа», 2004.

10. В.Левин, Защита информации в информационно-вычислительных системах и сетях. - «Программирование», 2004.

11. Л.Хофман, «Современные методы защиты информации», - Москва, 2005.

12. П.Зегжда, «Теория и практика. Обеспечение информационной безопасности». - Москва, 2006.

13. Гостехкомиссия России. «Руководящий документ: Защита от несанкционированного доступа к информации. Термины и определения», - Москва, 1992.

14. Журналы "Защита информации" №№ 1-8 изд. КОНФИДЕНТ, С-Пб.

Приложения

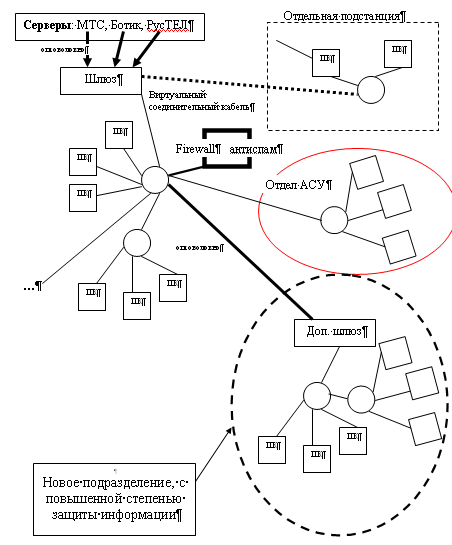

Приложение 1. Структурная схема локальной сети ЗАО завод ЛИТ

Размещено на аllbest.ru